安全杀毒软件报毒命名规则

当前位置:点晴教程→知识管理交流

→『 技术文档交流 』

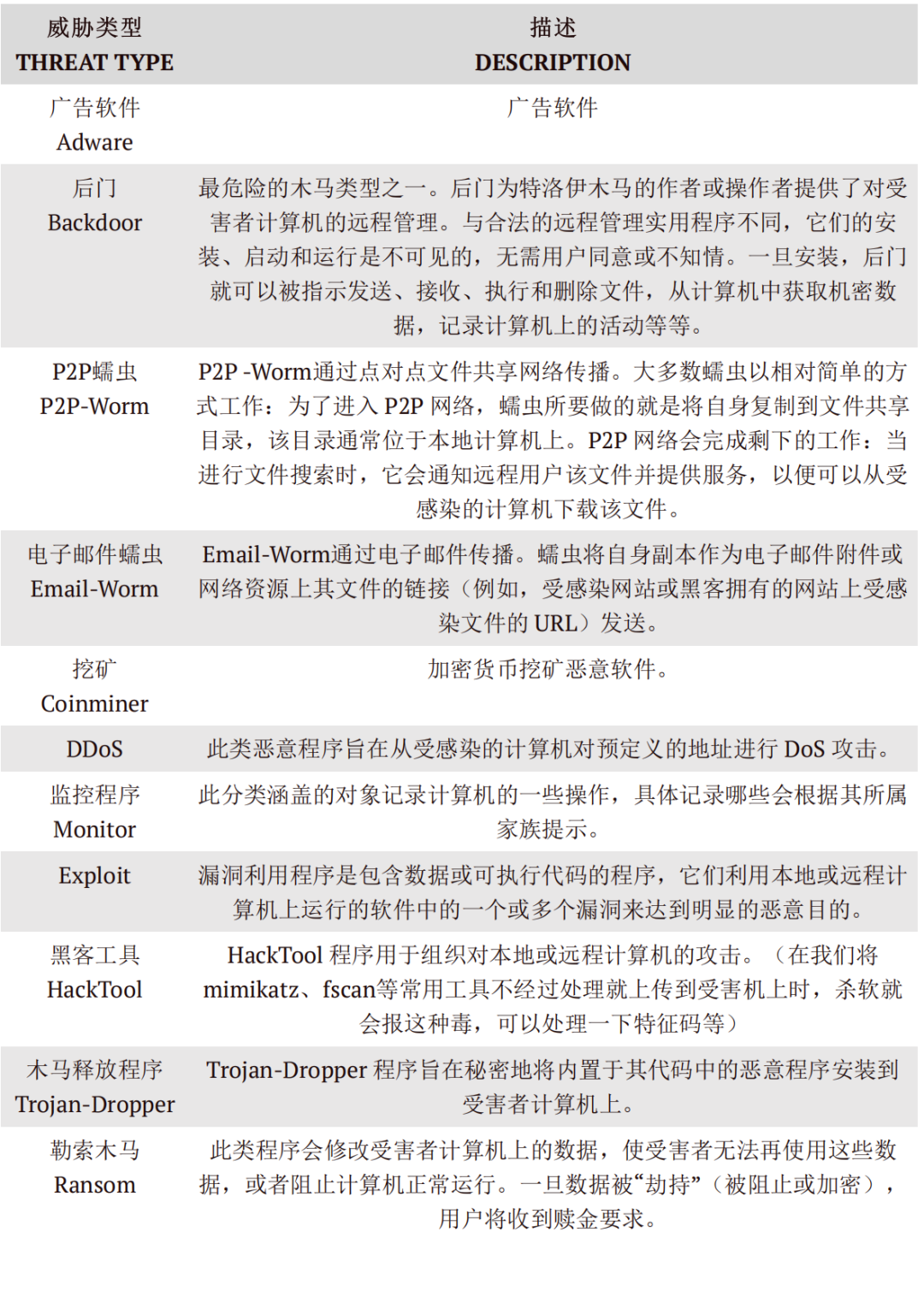

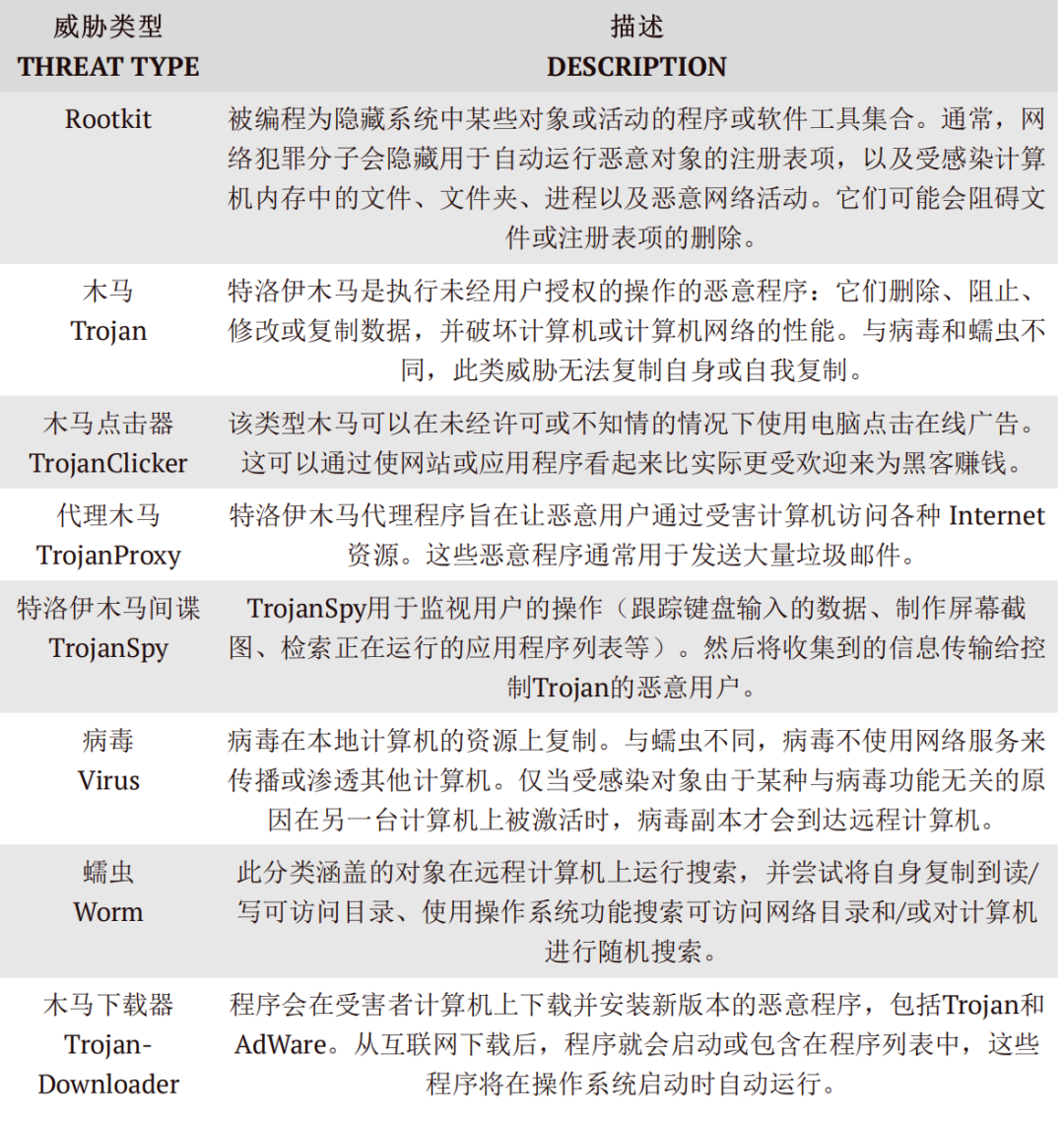

好久没有发文章了,最近搞免杀的时候看群里有的师傅在问杀软报毒是哪种类型,简单搜了一下,国内好像没有这种文章,也可能我信息收集的能力太差,没有直接搜到,于是突发奇想写一篇,就当作科普文吧,讲一讲杀软的报毒命名规则和一些常见的恶意软件类型。有错误或者遗漏的地方还请师傅们多多指教。 杀毒软件的报毒基本遵循一套原则,就是“CARO”原则,由反病毒专家联盟 CARO提出,遵循以下格式: <威胁类型>.<平台>.<恶意软件系列>.<变体>.<其他信息*> 卡巴斯基在此基础上添加了前缀: [前缀:]<威胁类型/行为>.<平台>.<恶意软件家族><.变体><其他信息> 前 缀 该前缀标识检测到该对象的子系统。 前缀“HEUR:”用于表示启发式分析器检测到的对象; 前缀“PDM:”用于表示主动防御模块检测到的对象。 前缀不是全名的必需部分,并且可能不存在。 前缀这一部分,是卡巴斯基实验室反病毒数据库早期提出,该司在2007年推出的一个启发式模块,当该模块检测到对象时,对象的名称以“HEUR:”前缀开头。 主动防御模块是监视系统中应用程序执行的操作顺序的模块,如果检测到可疑活动,则阻止该应用程序进行进一步的活动。如果 是PDM 检测到某个威胁程序,则该威胁程序的名称以“PDM:”前缀开头。 这两个模块都分析对象的活动(或活动序列)。如果该活动是典型的恶意程序,则启发式分析器或 PDM 将检测到该对象。 行 为 威胁类型/行为代表主要威胁类别,描述威胁的主要行为是什么。 对于恶意软件:Trojan(木马)、Worm(蠕虫)、Virus(病毒)、Ransomware(勒索软件)、Coinminer(挖矿) 和Backdoor(后门)是我们最常见的威胁类型。 对于灰色软件:Adware广告软件、Spyware间谍软件和 PUA 是最常见的威胁类型。 在这里讲一下常见的威胁类型和他们的一些对应操作,以后大家碰到报毒也可以对着看看究竟是哪部分出了问题:   平 台 平台是指恶意软件开发时,设定的能够执行的环境,涵盖软件和硬件。这包括操作系统:Windows(Win32、Win64)、Mac OS、Linux 和 Android,以及编程语言和文件格式(Microsoft Word/Excel/PowerPoint)。 对于可以在多个平台上运行的检测到的对象,该项被命名为为“Multi(多)”。Virus.Multi.Etapux 是多平台恶意程序的示例之一。该程序会感染 Windows 和 Linux 操作系统的可执行文件。 家 族 用于表示一组具有相同来源(作者、源代码)、操作原理或有效负载的检测到的对象。每个家族都是根据其表现的行为来命名的。常见的就是:Generic、Infector、AntiAV、KillFiles等。 变 体 为了识别一个家族中不同恶意软件的变体,字母按顺序使用并称为变体,从“.a”开始:“.a”-“.z”、“.aa”-“.zz”等。 变体不是全名的强制部分,并且可能不存在。 被认为有助于进一步了解某些复杂威胁的信息可以利用命名方案的这个可选部分。例如,dldr 表示下载器。因此,检测名称 Ransom.Win32.Locky.A.dldr 提供的信息表明该威胁程序是 Locky Ransomware 的下载程序。 样例 举一些恶意软件的分类和他们的作用: HEUR:Worm.[Platform].Generic 此分类涵盖的对象在远程计算机上运行搜索,并尝试将自身复制到读/写可访问目录、使用操作系统功能搜索可访问网络目录和/或对计算机进行随机搜索。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Virus.[Platform].Generic 此分类涵盖的对象会在受害计算机的本地资源上创建自身的副本。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Email-Worm.[Platform].Generic 此分类涵盖的对象尝试以电子邮件附件的形式发送自身的副本,或者作为位于网络资源上的自身文件的链接。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Virus.[Platform].Infector 此分类涵盖的对象在计算机中搜索文件并将一系列信息写入这些文件。例如,这样的对象可以将其主体写入可执行文件或写入包含指向具有 .html、.php、.asp 和其他扩展名的文件的链接的 HTML 代码。 [Platform] 字段可以是“Script”或“Win32”。 PDM:Worm.Win32.Generic 此分类涵盖的对象搜索远程计算机网络并尝试将自身复制到读/写可访问目录、使用操作系统功能搜索可访问网络目录和/或对计算机进行随机搜索。 PDM:P2P-Worm.Win32.Generic 此分类涵盖的对象将自身复制到通常与 P2P 客户端关联的文件夹、修改与 P2P 客户端关联的注册表项等。 HEUR:Trojan.[Platform].Generic 此分类涵盖的对象会删除、阻止、修改或复制信息,并破坏计算机或计算机网络的性能。[Platform] 字段可以是“Script”或“Win32”。 HEUR:Trojan.Win32.Invader 此分类涵盖的对象将其代码注入其他进程的地址空间。 病毒编写者经常使用这种策略来执行各种操作,就好像这些操作是由受信任的应用程序执行的一样。 HEUR:Trojan.[Platform].AntiAV 此分类涵盖的对象会阻止防病毒程序和防火墙工作。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Trojan.[Platform].KillFiles 此分类涵盖的对象删除用户文件和/或操作系统文件。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Trojan.[Platform].StartPage 此分类涵盖的对象会修改 StartPage、SearchPage 和其他 Internet 浏览器设置。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Trojan.Script.Iframer 此分类涵盖的对象通过使用隐藏标签在用户不知情的情况下访问互联网资源。 HEUR:Trojan.[Platform].Cryptic 此分类涵盖的对象是高度加密或混淆的。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Backdoor.[Platform].Generic 此分类涵盖的对象使恶意用户能够远程控制受害计算机。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Trojan-Downloader.[Platform].Generic 此分类涵盖的对象旨在下载恶意程序的新版本并将其安装到受害计算机。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Trojan-PSW.[Platform].Generic 此分类涵盖的对象旨在从受害者计算机窃取用户帐户信息(登录名和密码)。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Trojan-Dropper.[Platform].Generic 此分类涵盖的对象会从原始恶意程序主体中偷偷地将其他恶意程序安装到受害者计算机上。 [Platform] 字段可以是“Script”或“Win32”。 HEUR:Exploit.[Platform].Generic 此分类涵盖的对象利用本地或远程计算机上的一个或多个软件漏洞。 [Platform] 字段可以是“Script”或“Win32”。 PDM:Trojan.Win32.Generic 此分类涵盖的对象删除、阻止、修改或复制信息,或破坏计算机和计算机网络的性能。 PDM:Rootkit.Win32.Generic 此分类涵盖的对象隐藏系统上的某些对象或活动。此分类还会检测到旨在秘密安装向受害计算机展示 Rootkit 行为的驱动程序的程序。 HEUR:Adware.[Platform].Generic 此分类涵盖的对象重定向搜索请求。 [Platform] 字段可以是“Script”或“Win32”。 PDM:Monitor.Win32.Keylogger 此分类涵盖的对象记录计算机键盘上按下的按键。 如果用户或网络管理员将此类程序安装到计算机上,则它不会构成威胁。但是会泄露一些信息。 大致就是这些,如果有什么遗漏或者写错的地方,还请师傅们多多指正。 【转】https://mp.weixin.qq.com/s/bhwrbZGiufs1d2DXGI-XAw 该文章在 2024/3/19 10:42:08 编辑过 |

关键字查询

相关文章

正在查询... |